Gestione delle vulnerabilità: trovare le falle nella sicurezza prima che lo facciano gli hacker

Ogni giorno si scoprono nuovi punti di accesso digitali. Una patch mancante qui, una configurazione sbagliata là... e improvvisamente una piccola debolezza IT diventa un serio rischio per

la sicurezza. La gestione delle vulnerabilità fa in modo che questo non succeda. Aiuta le aziende a identificare le vulnerabilità in anticipo, a valutare il loro rischio

reale e a risolverle in modo efficace, prima che gli hacker possano sfruttarle.

Perché è così importante? Secondo gli ultimi rapporti sulla situazione, ogni giorno vengono rivelate più di 100 nuove vulnerabilità. Le organizzazioni che non le gestiscono in modo

sistematico stanno effettivamente giocando alla roulette cibernetica.

La gestione delle vulnerabilità in breve

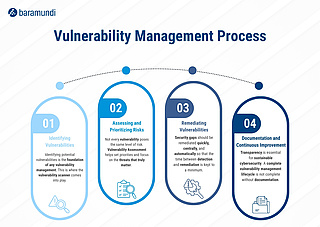

- La gestione delle vulnerabilità è un processo continuo volto a identificare e risolvere le debolezze della sicurezza IT

- Un processo di gestione delle vulnerabilità strutturato include il rilevamento, la valutazione, la risoluzione e la documentazione

- Gli strumenti di gestione delle vulnerabilità e gli scanner consentono la scansione automatizzata delle vulnerabilità

- Il ciclo di vita della gestione delle vulnerabilità integra la gestione delle patch, la reportistica e la conformità

Che cos'è la gestione delle vulnerabilità?

La gestione delle vulnerabilità, nota anche come gestione delle vulnerabilità nella sicurezza informatica, è un processo continuo utilizzato per identificare, valutare, dare priorità e

correggere i punti deboli della sicurezza negli ambienti IT. Il suo obiettivo principale è ridurre al minimo la superficie di attacco e diminuire il rischio prima che le vulnerabilità

possano essere sfruttate attivamente.

A differenza delle valutazioni di sicurezza una tantum, la gestione delle vulnerabilità non è un progetto con una data di fine definita. È una disciplina continua che si evolve insieme alle

nuove minacce, tecnologie e requisiti aziendali. I moderni strumenti di gestione delle vulnerabilità automatizzano gran parte di questo processo, assicurando che le vulnerabilità non solo

vengano rilevate, ma anche monitorate e risolte in modo trasparente e verificabile.

Cosa sono le vulnerabilità IT?

Le vulnerabilità sono punti deboli nell'hardware, nel software o nelle configurazioni di sistema che permettono agli aggressori di ottenere un accesso non autorizzato a sistemi, reti o dati

sensibili. Spesso sono il risultato di errori di programmazione, software obsoleto o configurazioni non corrette, ma a volte anche di decisioni di progettazione non sicure.

I tipi comuni di vulnerabilità includono:

- Vulnerabilità note sono spesso particolarmente rilevanti, poiché gli exploit e le conoscenze sugli attacchi diventano rapidamente disponibili. Tuttavia, la loro criticità dipende dal contesto — fattori come esposizione, sfruttabilità, valore dell’asset e contromisure già presenti svolgono tutti un ruolo importante

- Vulnerabilità zero-day sono falle di sicurezza per le quali non è ancora disponibile una patch o che non sono ancora sufficientemente note al fornitore o all’operatore per consentire una correzione

- Configurazioni errate, come porte aperte, credenziali predefinite o diritti di accesso eccessivamente permissivi

- Difetti di progettazione e logica che possono essere stati accettati consapevolmente durante la fase di progettazione dell’architettura delle applicazioni

Il numero di vulnerabilità continua a crescere costantemente, soprattutto in settori come l'IoT, gli ambienti OT e il software sviluppato su misura.

White paper: Rilevare, dare priorità e correggere le vulnerabilità in modo automatizzato e strutturato.

Il nostro white paper spiega come funziona la moderna gestione delle vulnerabilità, il ruolo dell'automazione e come le organizzazioni possono colmare le lacune di sicurezza in modo più

rapido e affidabile.

Scarica subito il white paper

Il processo di gestione delle vulnerabilità: come funziona

Il processo di gestione delle vulnerabilità segue una struttura chiara e ciclica. Pensatelo come un controllo periodico dello stato di salute della vostra infrastruttura IT.

1. Identificazione delle vulnerabilità

Il fondamento di qualsiasi programma di gestione delle vulnerabilità è l'identificazione dei potenziali punti deboli. Questa fase si basa in larga misura su strumenti di gestione delle

vulnerabilità e scanner:

- Analisi di sistemi, porte, servizi e versioni software

- Correlazione con vulnerabilità note (database CVE)

- Inclusione di ambienti IT e OT

Risultato: una panoramica iniziale delle potenziali lacune di sicurezza.

2. Valutazione e prioritizzazione dei rischi (valutazione delle vulnerabilità)

Non tutte le vulnerabilità comportano lo stesso livello di rischio. Durante la fase di valutazione delle vulnerabilità, i risultati vengono valutati in base a:

- Punteggio CVSS

- Sfruttabilità

- Criticità delle risorse interessate

- Contesto (ad esempio, sistemi esposti a Internet vs. sistemi interni)

Gli approcci basati sul rischio aiutano a ridurre i falsi positivi e a concentrare gli sforzi di correzione sulle vulnerabilità che contano davvero.

3. Correzione delle vulnerabilità

Le lacune di sicurezza dovrebbero essere affrontate in base alla priorità e al rischio. In pratica, questo include:

- Gestione delle patch e Third Party Patching che lavorano insieme per distribuire gli aggiornamenti in modo efficiente

- Modifiche alla configurazione

- Controlli compensativi come la segmentazione della rete

La chiave è bilanciare la riduzione del rischio con lo sforzo operativo e l'impatto sul business.

4. Documentazione e miglioramento continuo

La trasparenza è essenziale per una sicurezza informatica sostenibile. Un ciclo di vita maturo della gestione delle vulnerabilità include sempre una documentazione completa:

- Dashboard e report

- Prove per gli audit e i requisiti di conformità

- Dati storici per migliorare le strategie di correzione future

Con ogni ciclo, la gestione delle vulnerabilità diventa più efficace ed efficiente.

Come funziona uno scanner di vulnerabilità?

Uno scanner di vulnerabilità è un componente fondamentale dei moderni strumenti di gestione delle vulnerabilità. Esegue

automaticamente la scansione degli ambienti IT alla ricerca di vulnerabilità note, analizzando le porte aperte, i servizi in esecuzione, le versioni del software e le configurazioni e

confrontandoli con database di vulnerabilità aggiornati.

Sulla base di questa analisi, lo scanner valuta il rischio potenziale e fornisce indicazioni pratiche per la risoluzione, come raccomandazioni relative alle patch o modifiche alla

configurazione. Integrate nel processo di gestione delle vulnerabilità, le scansioni regolari consentono una scansione continua e automatizzata delle vulnerabilità senza interrompere le

operazioni quotidiane.

Perché la gestione delle vulnerabilità è fondamentale

Le vulnerabilità non identificate o non corrette sono tra le cause più comuni di attacchi informatici riusciti. Senza una gestione strutturata delle vulnerabilità, le lacune di sicurezza

rimangono spesso aperte per settimane o addirittura mesi, un tempo più che sufficiente per gli aggressori.

Un programma professionale di gestione delle vulnerabilità offre:

- Una superficie di attacco significativamente ridotta

- Chiara visibilità sulla posizione di sicurezza dell'organizzazione

- Supporto per i requisiti di conformità e audit

- Maggiore resilienza in ambienti IT ibridi e distribuiti

Il ciclo di vita della gestione delle vulnerabilità assicura che le vulnerabilità non vengano solo scoperte, ma gestite in modo coerente, tracciabile e sostenibile.

Conclusione: la gestione delle vulnerabilità come responsabilità continua

La gestione delle vulnerabilità non è un optional, ma un requisito fondamentale per la sicurezza informatica moderna. Solo le organizzazioni che identificano, valutano e risolvono

continuamente le vulnerabilità possono stare un passo avanti agli aggressori.

Un processo di gestione delle vulnerabilità ben definito, supportato dagli strumenti giusti, rende la gestione delle vulnerabilità prevedibile, efficiente e sostenibile.