Zmiany w zarządzaniu ryzykiem IT: od reaktywnego bezpieczeństwa do cyfrowej suwerenności

W dzisiejszych czasach nie można już traktować ryzyka IT w oderwaniu od innych czynników. Usługi w chmurze, mobilne miejsca pracy i rosnące wymagania regulacyjne sprawiają, że słabe punkty

techniczne szybko stają się krytyczne dla działalności firmy. Właśnie dlatego zarządzanie ryzykiem IT coraz bardziej znajduje się w centrum decyzji strategicznych i staje

się zadaniem kierowniczym na poziomie zarządzania.

To, co wcześniej było często postrzegane jako zadanie operacyjne IT, dziś stanowi kluczowy czynnik stabilności, bezpieczeństwa i przyszłościowości. Firmy, które zajmują się ryzykiem tylko

wtedy, gdy coś idzie nie tak, tracą cenny czas – a w razie wątpliwości również kontrolę nad swoim IT. Nowoczesne zarządzanie ryzykiem IT zaczyna się znacznie wcześniej i tworzy podstawę do

świadomego zarządzania ryzykiem, a nie tylko reagowania na zdarzenia.

Zarządzanie ryzykiem IT – w skrócie

- Dlaczego ustrukturyzowane podejście do ryzyka IT decyduje o zdolności do działania

- Jak zbudowany jest nowoczesny proces zarządzania ryzykiem IT

- Jaką rolę odgrywa zarządzanie ryzykiem bezpieczeństwa IT dla suwerenności cyfrowej

- Dlaczego priorytetyzacja jest ważniejsza niż maksymalne zabezpieczenie

- Dlaczego zarządzanie ryzykiem ma kluczowe znaczenie również w projektach IT

Dlaczego reaktywne podejście do ryzyka IT nie jest już wystarczające

Przez długi czas zarządzanie ryzykiem w IT opierało się na prostej zasadzie: usuwanie incydentów bezpieczeństwa, stabilizacja systemów, kontynuacja pracy. W dzisiejszym środowisku IT takie

podejście coraz gorzej się sprawdza. Ryzyka powstają równolegle, są ze sobą powiązane pod względem technicznym i organizacyjnym i często wpływają na działalność biznesową szybciej, niż

klasyczne procesy są w stanie zareagować.

Do tego dochodzi rosnąca presja ze strony regulacji i zgodności z przepisami. Wymogi takie jak NIS2 lub DORA wymagają przejrzystości, identyfikowalności i dokumentowania decyzji. Bez

systematycznego zarządzania ryzykiem IT brakuje właśnie tej podstawy – a tym samym możliwości świadomego zarządzania ryzykiem, a nie tylko reagowania na nie.

Przejrzystość i możliwość sterowania zapewniają cyfrową suwerenność

Cyfrowa suwerenność oznacza między innymi możliwość samodzielnego decydowania, które ryzyka są akceptowalne, a które nie. Wymaga to jasnego przeglądu systemów, zależności i środków

ochronnych, a także zrozumiałych kryteriów podejmowania decyzji dotyczących ryzyka.

Dobrze skonfigurowane zarządzanie bezpieczeństwem i ryzykiem IT zapewnia właśnie taką przejrzystość. Łączy ono przejrzystość techniczną z kontrolą organizacyjną i zapewnia, że

bezpieczeństwo nie staje się przeszkodą dla innowacji. W ten sposób powstaje równowaga między ochroną a elastycznością – kluczowy warunek zrównoważonej cyfryzacji i prawdziwej cyfrowej

suwerenności.

Przewodnik po najlepszych praktykach: Systematyczne wzmacnianie suwerenności cyfrowej

Przewodnik po najlepszych praktykach pokazuje, w jaki sposób przedsiębiorstwa mogą budować suwerenność cyfrową w sposób holistyczny – od zarządzania, przez bezpieczeństwo, aż po

ustrukturyzowane podejście do ryzyka IT. Zawiera praktyczne zalecenia dotyczące zwiększenia przejrzystości, kontroli i zdolności decyzyjnej.

Pobierz przewodnik po najlepszych praktykach

Co należy dziś do nowoczesnego zarządzania ryzykiem IT?

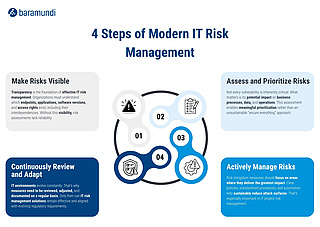

Nowoczesne zarządzanie ryzykiem IT nie opiera się na sztywnych zasadach, ale na zrozumiałym cyklu. Na arenie międzynarodowej podejście to jest często opisywane jako proces zarządzania ryzykiem IT. W praktyce sprawdziły się cztery kroki, które powtarzają się w sposób ciągły:

1. Uwidocznienie ryzyka

Podstawą każdego skutecznego zarządzania ryzykiem IT jest przejrzystość. Firmy muszą wiedzieć, jakie istnieją punkty końcowe, aplikacje, wersje oprogramowania i prawa dostępu – łącznie z

ich zależnościami. Dopiero ta widoczność sprawia, że dalsze kroki są niezawodne.

2. Klasyfikacja ryzyka

Nie każda słaba strona jest automatycznie krytyczna. Decydujące znaczenie ma to, jaki wpływ może ona mieć na procesy, dane lub działalność biznesową. Dopiero ta ocena umożliwia ustalenie

priorytetów w IT zamiast nieuzasadnionego podejścia polegającego na „zabezpieczaniu wszystkiego”.

3. Ukierunkowane zarządzanie ryzykiem

Środki powinny być stosowane tam, gdzie mają największy efekt. Jasne wytyczne, ustandaryzowane procedury i zautomatyzowane procesy pomagają trwale ograniczyć powierzchnię ataku – zwłaszcza

w zarządzaniu ryzykiem w projektach IT. Na tym etapie decyduje się, które ryzyka można zaakceptować, ograniczyć lub uniknąć.

4. Ciągła kontrola ryzyka

Środowiska IT podlegają ciągłym zmianom. Dlatego też środki należy regularnie kontrolować i dostosowywać. Tylko w ten sposób zarządzanie ryzykiem IT pozostaje skuteczne i odporne, a

jednocześnie spełnia rosnące wymagania regulacyjne i audytowe.

Zarządzanie ryzykiem IT wykracza poza dział IT

Im bardziej IT jest zintegrowane z procesami biznesowymi, tym bardziej oczywiste staje się, że ryzyko nie dotyczy wyłącznie technologii. Decyzje dotyczące priorytetów, budżetów lub nowych

technologii mają bezpośredni wpływ na profil ryzyka przedsiębiorstwa.

Właśnie w projektach IT widać, jak ważne jest wczesne uwzględnienie ryzyka i jasne określenie odpowiedzialności. Gdy działy specjalistyczne, IT i kierownictwo działają wspólnie, zarządzanie

ryzykiem IT staje się elementem łączącym, a nie izolowanym obowiązkiem.

Wniosek: zarządzanie ryzykiem IT zapewnia bezpieczeństwo i swobodę działania

Zarządzanie ryzykiem IT nie jest celem samym w sobie ani kwestią czystej zgodności z przepisami. Prawidłowo wdrożone zapewnia orientację w złożonych strukturach IT i wzmacnia cyfrową suwerenność przedsiębiorstwa.