Zarządzanie podatnością na zagrożenia: wykrywanie luk w zabezpieczeniach, zanim zrobią to atakujący

Każdego dnia odkrywane są nowe cyfrowe punkty wejścia. Brakująca poprawka tutaj, nieprawidłowa konfiguracja tam — i nagle niewielka słabość systemu informatycznego zamienia się w poważne

zagrożenie dla bezpieczeństwa. Zarządzanie podatnością na zagrożenia zapobiega takim sytuacjom. Pomaga organizacjom wcześnie identyfikować podatności, oceniać rzeczywiste

ryzyko i skutecznie je eliminować — zanim atakujący będą mogli je wykorzystać.

Dlaczego ma to takie znaczenie? Według najnowszych raportów sytuacyjnych każdego dnia ujawnianych jest ponad 100 nowych luk w zabezpieczeniach. Organizacje, które nie zarządzają nimi w

sposób systematyczny, skutecznie grają w cyber ruletkę.

Zarządzanie podatnością na zagrożenia w skrócie

- Zarządzanie podatnością na zagrożenia to ciągły proces identyfikowania i usuwania słabych punktów bezpieczeństwa IT.

- Strukturalny proces zarządzania podatnością na zagrożenia obejmuje wykrywanie, ocenę, usuwanie i dokumentowanie.

- Narzędzia do zarządzania podatnością na zagrożenia i skanery umożliwiają automatyczne skanowanie podatności.

- Cykl życia zarządzania podatnościami obejmuje zarządzanie poprawkami, raportowanie i zgodność.

Czym jest zarządzanie podatnościami?

Zarządzanie podatnościami — znane również jako zarządzanie podatnościami w cyberbezpieczeństwie — to ciągły proces służący do identyfikacji, oceny, ustalania priorytetów i usuwania słabych

punktów bezpieczeństwa w środowiskach IT. Jego głównym celem jest zminimalizowanie powierzchni ataku i zmniejszenie ryzyka, zanim podatności zostaną aktywnie wykorzystane.

W przeciwieństwie do jednorazowych ocen bezpieczeństwa, zarządzanie podatnością na zagrożenia nie jest projektem o określonej dacie zakończenia. Jest to ciągła dyscyplina, która ewoluuje

wraz z nowymi zagrożeniami, technologiami i wymaganiami biznesowymi. Nowoczesne narzędzia do zarządzania podatnością na zagrożenia automatyzują dużą część tego procesu, zapewniając nie

tylko wykrywanie podatności, ale także ich śledzenie i usuwanie w sposób przejrzysty i podlegający audytowi.

Czym są podatności IT?

Luki w zabezpieczeniach to słabe punkty sprzętu, oprogramowania lub konfiguracji systemów, które umożliwiają atakującym uzyskanie nieautoryzowanego dostępu do systemów, sieci lub poufnych

danych. Często wynikają one z błędów programistycznych, przestarzałego oprogramowania lub nieprawidłowej konfiguracji, ale czasami także z niebezpiecznych decyzji projektowych.

Typowe rodzaje luk w zabezpieczeniach obejmują:

- Znane podatności są często szczególnie istotne, ponieważ exploity i wiedza o sposobach ataku stają się szybko dostępne. Jednak to, czy są one rzeczywiście krytyczne, zależy od kontekstu — takich czynników jak ekspozycja, możliwość wykorzystania podatności, wartość zasobu czy istniejące środki zaradcze

- Podatności typu zero-day to luki bezpieczeństwa, dla których nie jest jeszcze dostępna poprawka lub które nie są jeszcze wystarczająco znane producentowi lub operatorowi, aby możliwe było ich wyeliminowanie

- Nieprawidłowe konfiguracje, takie jak otwarte porty, domyślne poświadczenia lub zbyt liberalne prawa dostępu

- Błędy projektowe i logiczne, które mogły zostać świadomie zaakceptowane na etapie projektowania architektury aplikacji

Liczba luk w zabezpieczeniach stale rośnie — zwłaszcza w takich obszarach, jak IoT, środowiska OT i oprogramowanie tworzone na zamówienie.

Biała księga Wykrywanie, priorytetyzacja i usuwanie podatności — w sposób zautomatyzowany i ustrukturyzowany.

W naszym whitepaperze wyjaśniamy, jak działa nowoczesne zarządzanie podatnością na zagrożenia, jaką rolę odgrywa automatyzacja oraz w jaki sposób organizacje mogą szybciej i bardziej

niezawodnie eliminować luki w zabezpieczeniach.

Pobierz whitepaper już teraz

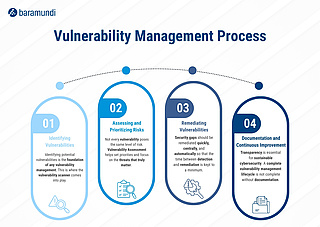

Proces zarządzania lukami w zabezpieczeniach: jak to działa

Proces zarządzania lukami w zabezpieczeniach ma jasną, cykliczną strukturę. Można go traktować jako cykliczną kontrolę stanu infrastruktury IT.

1. Identyfikacja luk w zabezpieczeniach

Podstawą każdego programu zarządzania lukami w zabezpieczeniach jest identyfikacja potencjalnych słabych punktów. Ten etap w dużym stopniu opiera się na narzędziach do zarządzania lukami w

zabezpieczeniach i skanerach:

- Analiza systemów, portów, usług i wersji oprogramowania

- Korelacja ze znanymi lukami w zabezpieczeniach (bazy danych CVE)

- Uwzględnienie zarówno środowisk IT, jak i OT

Wynik: wstępny przegląd potencjalnych luk w zabezpieczeniach.

2. Ocena i priorytetyzacja ryzyka (ocena podatności)

Nie każda podatność stanowi takie samo ryzyko. Podczas fazy oceny podatności wyniki są oceniane na podstawie:

- wyniku CVSS

- możliwości wykorzystania

- krytyczności dotkniętego zasobu

- kontekstu (na przykład systemy internetowe vs. systemy wewnętrzne)

Podejście oparte na ryzyku pomaga zmniejszyć liczbę fałszywych alarmów i skoncentrować działania naprawcze na lukach, które naprawdę mają znaczenie.

3. Naprawianie luk

Luki w zabezpieczeniach należy usuwać w oparciu o priorytet i ryzyko. W praktyce obejmuje to:

- Zarządzanie poprawkami i Third Party Patching w połączeniu z efektywnym wdrażaniem aktualizacji

- Zmiany konfiguracji

- Kontrola kompensacyjna, taka jak segmentacja sieci

Kluczem jest równowaga między redukcją ryzyka a nakładami operacyjnymi i wpływem na działalność.

4. Dokumentacja i ciągłe doskonalenie

Przejrzystość ma zasadnicze znaczenie dla zrównoważonego cyberbezpieczeństwa. Dojrzały cykl życia zarządzania podatnościami zawsze obejmuje dokładną dokumentację:

- Panele kontrolne i raporty

- Dowody do celów audytów i wymogów zgodności

- Dane historyczne służące do ulepszania przyszłych strategii naprawczych

Z każdym cyklem zarządzanie podatnościami staje się coraz bardziej skuteczne i wydajne.

Jak działa skaner podatności na zagrożenia?

Skaner podatności na zagrożenia jest podstawowym elementem nowoczesnych narzędzi do zarządzania podatnością na zagrożenia. Automatycznie skanuje środowiska IT w poszukiwaniu znanych

podatności, analizując otwarte porty, uruchomione usługi, wersje oprogramowania i konfiguracje oraz porównując je z aktualnymi bazami danych podatności.

Na podstawie tej analizy skaner ocenia potencjalne ryzyko i dostarcza praktyczne wskazówki dotyczące usuwania luk — takie jak zalecenia dotyczące poprawek lub zmian konfiguracji.

Zintegrowane z procesem zarządzania lukami w zabezpieczeniach regularne skanowanie umożliwia ciągłe, zautomatyzowane skanowanie luk w zabezpieczeniach bez zakłócania codziennych operacji.

Dlaczego zarządzanie podatnością na zagrożenia ma kluczowe znaczenie

Niezidentyfikowane lub niezałatane luki w zabezpieczeniach są jedną z najczęstszych przyczyn udanych cyberataków. Bez ustrukturyzowanego zarządzania podatnością na zagrożenia luki w

zabezpieczeniach często pozostają otwarte przez tygodnie, a nawet miesiące — co stanowi wystarczająco dużo czasu dla atakujących.

Profesjonalny program zarządzania podatnością na zagrożenia zapewnia:

- Znacznie zmniejszoną powierzchnię ataku

- Przejrzystą widoczność stanu bezpieczeństwa organizacji

- Wsparcie w zakresie zgodności z wymogami i audytami

- Większą odporność w hybrydowych i rozproszonych środowiskach IT

Cykl życia zarządzania podatnościami gwarantuje, że podatności są nie tylko wykrywane, ale także obsługiwane w spójny, identyfikowalny i zrównoważony sposób.

Wniosek: zarządzanie podatnościami jako ciągły obowiązek

Zarządzanie podatnościami nie jest czymś miłym do posiadania — jest podstawowym wymogiem nowoczesnego cyberbezpieczeństwa. Tylko organizacje, które nieustannie identyfikują, oceniają i

usuwają podatności, mogą być o krok przed atakującymi.

Jasno zdefiniowany proces zarządzania podatnościami, wspierany przez odpowiednie narzędzia do zarządzania podatnościami, sprawia, że zarządzanie podatnościami jest przewidywalne, wydajne i

zrównoważone.