Vulnerability Management: Schwachstellen finden, bevor es andere tun

Jeden Tag werden neue digitale Einfallstore entdeckt. Ein vergessener Patch hier, eine falsche Konfiguration dort – und schon wird aus einer kleinen IT-Schwachstelle ein echtes

Sicherheitsrisiko. Vulnerability Management sorgt dafür, dass genau das nicht passiert: Es hilft Unternehmen, Schwachstellen frühzeitig zu erkennen, richtig zu bewerten und

gezielt zu beheben – bevor Angreifer sie ausnutzen.

Warum das so wichtig ist? Laut aktuellem BSI-Lagebericht werden täglich über 100

neue Schwachstellen bekannt. Wer sie nicht systematisch managt, spielt unfreiwillig Cyber-Roulette.

Vulnerability Management – Kurz & knapp

- Vulnerability Management ist ein kontinuierlicher Prozess zur Erkennung und Behebung von IT-Schwachstellen

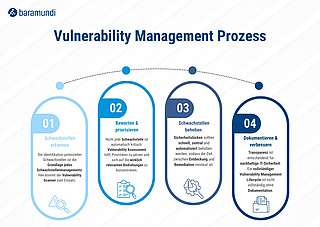

- Ein strukturierter Vulnerability Management Process besteht aus Erkennen, Bewerten, Beheben und Dokumentieren

- Vulnerability Management Tools und Scanner automatisieren das Schwachstellen Assessment

- Der Vulnerability Management Lifecycle integriert Patch-Management, Reporting und Compliance

Was ist Vulnerability Management?

Schwachstellenmanagement – häufig auch als Vulnerability Management bezeichnet – ist ein kontinuierlicher Prozess, mit dem Sicherheitslücken in IT-Systemen identifiziert, bewertet,

priorisiert und behoben werden. Ziel ist es, potenzielle Angriffsflächen so klein wie möglich zu halten und Risiken frühzeitig zu reduzieren, bevor sie real ausgenutzt

werden.

Im Gegensatz zu punktuellen Sicherheitsprüfungen ist Schwachstellenmanagement kein einmaliges Projekt. Es begleitet die IT dauerhaft und passt sich ständig an neue

Bedrohungen, Systeme und Geschäftsanforderungen an. Moderne Vulnerability Management Systeme automatisieren große Teile dieses Prozesses und sorgen dafür, dass

Schwachstellen nicht nur erkannt, sondern auch nachvollziehbar bearbeitet werden.

Was sind Schwachstellen in der IT?

Schwachstellen sind Sicherheitslücken in Hardware, Software oder Konfigurationen, die Angreifern den Zugriff auf Systeme, Netzwerke oder sensible Daten ermöglichen. Sie

entstehen häufig durch Programmierfehler, veraltete Softwarestände oder fehlerhafte Einstellungen – manchmal auch durch unsichere Designentscheidungen.

Typische Schwachstellenarten sind unter anderem:

- Bekannte Schwachstellen, sind häufig besonders relevant, weil Exploits und Angriffswissen schneller verfügbar sind. Ob sie kritisch sind, hängt jedoch vom Kontext (Exponierung, Exploitbarkeit, Asset-Wert, vorhandene Gegenmaßnahmen) ab

- Zero-Day-Schwachstellen, sind Sicherheitslücken, für die noch kein Patch verfügbar ist bzw. die dem Hersteller/Betreiber noch nicht in einer Weise bekannt ist, dass Abhilfe bereitsteht

- Konfigurationsfehler, etwa offene Ports, Standardpasswörter oder zu weit gefasste Benutzerrechte

- Design- und Logikfehler, die eventuell sogar absichtlich bei der Architektur von Anwendungen in Kauf genommen wurden

Laut BSI nimmt die Anzahl dieser Schwachstellen stetig zu – besonders in Bereichen wie IoT, OT und individuell entwickelter Software.

Whitepaper: Schwachstellen erkennen, priorisieren und schließen – automatisiert und strukturiert.

Unser Whitepaper zeigt, wie modernes Schwachstellenmanagement funktioniert, welche Rolle Automatisierung spielt und wie Unternehmen Sicherheitslücken schneller schließen können.

Jetzt Whitepaper herunterladen

Der Vulnerability Management Process: So läuft Schwachstellenmanagement ab

Der Vulnerability Management Process folgt einem klaren, zyklischen Ablauf. Man kann ihn sich wie einen regelmäßigen Gesundheitscheck für die IT vorstellen.

1. Schwachstellen erkennen

Grundlage jedes Schwachstellenmanagements ist die Identifikation potenzieller Schwachstellen. In dieser Phase kommen Vulnerability Management Tools und Scanner zum Einsatz:

- Analyse von Systemen, Ports, Diensten und Versionen

- Abgleich mit bekannten Schwachstellen (CVE)

- Berücksichtigung von IT- und OT-Systemen

Ergebnis: eine erste Übersicht möglicher Sicherheitslücken.

2. Bewerten & priorisieren (Vulnerability Assessment)

Nicht jede Schwachstelle ist automatisch kritisch. Beim Vulnerability Assessment werden Schwachstellen bewertet nach:

- CVSS-Score

- Ausnutzbarkeit

- Kritikalität des betroffenen Assets

- Kontext (z. B. exponiert oder intern)

Risikobasierte Ansätze helfen, False Positives zu reduzieren und sich auf die wirklich relevanten Bedrohungen zu konzentrieren.

3. Schwachstellen beheben

Sicherheitslücken sollten priorisiert behoben werden. In der Praxis bedeutet das:

- Patch Management und Third Party Patching zur automatisierten Verteilung von Updates

- Konfigurationsanpassungen

- Kompensierende Maßnahmen wie Netzwerksegmentierung

Entscheidend ist die Abwägung: Wie hoch ist das Risiko – und wie hoch der Aufwand?

4. Dokumentieren & verbessern

Transparenz ist entscheidend für nachhaltige IT-Sicherheit. Ein vollständiger Vulnerability Management Lifecycle endet nie ohne Dokumentation:

- Dashboards & Reports

- Nachweise für Audits

- Historische Daten zur Optimierung zukünftiger Maßnahmen

So wird Schwachstellenmanagement mit jeder Runde effektiver.

Wie funktioniert ein Vulnerability Scanner?

Ein Vulnerability Scanner ist ein zentrales Element moderner Vulnerability Management Tools. Er

durchsucht IT-Systeme automatisiert nach bekannten Schwachstellen, indem er offene Ports, laufende Dienste, Softwareversionen und Konfigurationen analysiert und diese mit aktuellen

Schwachstellendatenbanken abgleicht.

Auf Basis dieser Analyse bewertet der Scanner das potenzielle Risiko und liefert konkrete Hinweise zur Behebung – etwa durch Patches oder Konfigurationsanpassungen. In den

Vulnerability Management Process eingebunden, ermöglichen regelmäßige Scans ein kontinuierliches Vulnerability Assessment.

Warum Schwachstellenmanagement so wichtig ist

Unentdeckte oder nicht behobene Schwachstellen zählen zu den häufigsten Ursachen erfolgreicher Cyberangriffe. Ohne strukturiertes Vulnerability Management bleiben Sicherheitslücken im

Durchschnitt mehrere Wochen oder sogar Monate offen – genug Zeit für Angreifer.

Ein professionelles Schwachstellenmanagement sorgt dagegen für:

- eine deutlich reduzierte Angriffsfläche

- bessere Transparenz über den Sicherheitszustand der IT

- Unterstützung bei Compliance- und Audit-Anforderungen

- mehr Resilienz in hybriden und verteilten IT-Landschaften

Der Vulnerability Management Lifecycle stellt sicher, dass Schwachstellen nicht nur gefunden, sondern nachhaltig und nachvollziehbar behandelt werden.

Fazit: Vulnerability Management als Daueraufgabe

Vulnerability Management ist kein Nice-to-have, sondern eine Grundvoraussetzung für moderne IT-Sicherheit. Nur wer Schwachstellen kontinuierlich erkennt, bewertet und behebt, bleibt

Angreifern einen Schritt voraus.

Ein klar definierter Vulnerability Management Process, unterstützt durch passende Vulnerability Management Tools, macht Schwachstellenmanagement planbar, effizient und nachhaltig.