Ewolucja zarządzania siecią - od zarządzania cyklem życia klienta do zarządzania punktami końcowymi

Jeszcze nie tak dawno temu, na początku obecnego tysiąclecia, administratorzy IT stale mówili o zarządzaniu cyklem życia klienta (CLM - Client Lifecycle Management ). Nawet terminy, takie jak zarządzanie systemem lub zarządzanie pulpitem, były używane głównie w odniesieniu do urządzeń użytkowników. Troska o utrzymanie prawidłowego działania komputerów stacjonarnych i laptopów z systemem Windows za pomocą dostępnych, komercyjnych narzędzi IT była głównym, jeśli nie jedynym, przedmiotem zainteresowania administratorów.

Obecnie zamiast programów służących do wykonywania w sieci pojedynczych zadań, administratorzy mają do dyspozycji kompleksowe, zintegrowane pakiety do zarządzania punktami końcowymi, które kontrolują pełen cykl życia urządzeń z systemem Windows, od momentu ich zainstalowania aż do wycofania z eksploatacji. Początkowo umożliwiały one automatyzację prostych zadań konserwacyjnych, ale stopniowo dołączano do nich nowe funkcje, takie jak łatanie luk w oprogramowaniu, ochrona przed exploitami oraz innymi cyberzagrożeniami.

Środowisko IT ewoluowało, a do sieci firmowych zostały włączone prywatne smartfony i tablety, co wymagało zastosowania nowych narzędzi do zarządzania mobilnymi urządzeniami. Początkowo nie było to łatwe, ale w ostatniej dekadzie nastąpiła zmiana, ponieważ producenci urządzeń z systemem iOS i Android zaoferowali szeroką gamę rozwiązań, począwszy od Mobile Device Management (MDM), po narzędzia Enterprise Mobility Management (EMM), które umożliwiały nie tylko zarządzanie urządzeniami, ale także ich zawartością.

Początki zarządzania punktami końcowymi, czyli osobne narzędzia dla poszczególnych systemów operacyjnych

Mimo zmian wciąż istniały oddzielne rozwiązania do zarządzania klasycznymi punktami końcowymi z systemami Windows i MacOS oraz urządzeniami mobilnymi z systemem Android i iOS. Taka specjalizacja zapewniała szeroki zakres funkcji, utrudniała jednak życie administratorom IT odpowiedzialnym za zarządzanie wszystkimi urządzeniami użytkowników. Mieli do dyspozycji różne, zwykle dość złożone narzędzia, ale nadal nie posiadali wspólnej, ujednoliconej listy lub pulpitu pokazującego urządzenia oraz zainstalowane na nich wersje systemów operacyjnych i konfiguracje uszeregowane według typu sprzętu lub użytkownika. Nie było to ani praktyczne, ani wydajne!

Nowa generacja zintegrowanych pakietów do zarządzania

Kolejny krok na drodze ewolucji narzędzi UEM oznaczał zmianę podejścia do sprzętu, oprogramowania i zarządzania nim. Była ona konieczna, ponieważ smartfony stawały się inteligentniejsze, upodobniając się do klasycznych urządzeń komputerowych, a same komputery podążały w stronę większej mobilności. Notebooki, które obecnie przekształcają się w hybrydowe formy urządzeń, są prawie nie do odróżnienia od tabletów wyposażonych w dodatkowe klawiatury. Rozwinęły się i zmieniły nie tylko możliwości urządzeń i ich obudowy, ale także interfejsy zarządzania, co utorowało drogę dla najnowszej generacji pakietów Unified Endpoint Management (UEM).

UEM umożliwia zarządzanie wszystkimi urządzeniami końcowymi użytkowników. Rozwiązanie ogranicza lub całkiem eliminuje potrzebę stosowania oddzielnych narzędzi do zarządzania. Zapewnia również większą przejrzystość sieci i spójne praktyki zarządzania oraz dodaje możliwość automatyzacji zadań związanych z zarządzaniem punktami końcowymi.

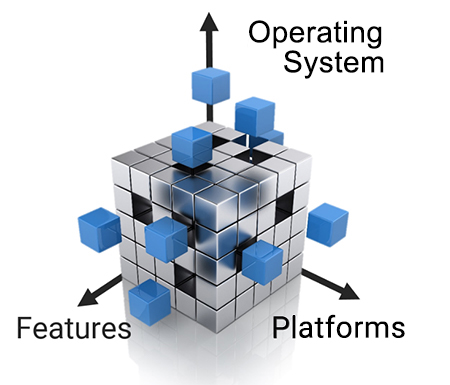

baramundi Infrastructure Cube realizuje wizję Unified Endpoint Management (UEM). Jest to zunifikowane rozwiązanie, które oferuje regularne, powtarzalne procedury wykorzystujące spójny i intuicyjny interfejs administratora. Zestaw ten wciąż jest rozwijany w trzech kluczowych kierunkach. Są to:

- Platformy. Oprócz klasycznych platform, takich jak Windows i Mac oraz platform mobilnych, jak Android i iOS, baramundi uzupełnia rozwiązanie o obsługę kolejnych typów

urządzeń sieciowych w miarę jak stają się coraz popularniejsze wśród klientów.

- Funkcje. Obok funkcji dystrybucji i konfiguracji systemów operacyjnych i aplikacji, nadal rozwijane są funkcje inwentaryzacji, zarządzania zasobami IT, aktualizacji

systemów operacyjnych i aplikacji, łatania luk w zabezpieczeniach, zdalnego zarządzania i wsparcia użytkowników.

- Systemy operacyjne. Niektóre zadania związane z zarządzaniem punktami końcowymi, które dotąd były zarezerwowane wyłącznie dla administratorów IT, mogą zostać rozszerzone

o funkcje samoobsługowe (np. obsługa sklepu z aplikacjami). Powierzenie pewnych zadań użytkownikom jest związane z rozwojem ich kompetencji technologicznych - niektórzy z nich bardzo

dobrze znają się na urządzeniach konsumenckich, takich jak komputery domowe, czy routery wi-fi. Jednocześnie operacje lokalne (on-premsie) są uzupełniane przez hybrydowe formy, które

zwiększają użyteczność nowych usług w chmurze.

Historia lubi się powtarzać

To, czego doświadczyliśmy w ciągu ostatniej dekady w przypadku klasycznych komputerów i urządzeń mobilnych, może posłużyć jako inspiracja. Obecnie do naszego życia trafia coraz więcej nowych urządzeń sieciowych, np. wchodzących w skład ekosystemu Internetu rzeczy (IoT). Są to również inteligentne urządzenia domowe, sportowe (w tym wearables) czy pomagające monitorować stan zdrowia. Nie bez znaczenia jest również trend Przemysłu 4.0, który przyczynia się zwiększenia liczby urządzeń P rzemysłowego Internetu Rzeczy (IIoT- Industrial IoT).

Chyba nie tylko ja mam w tym momencie déjà-vu. Zapewne też dostrzegasz podobne, stale powtarzające się wzorce w ewolucji punktów końcowych, takie jak:

- Rosnąca liczba różnorodnych typów urządzeń sieciowych.

- Potrzeba większej przejrzystości urządzeń, zarządzania i automatyzacji.

- Bezpieczeństwo! Odgrywa ono ważną rolę w każdym przypadku, nie tylko jako reakcja na zagrożenia, ale jako kluczowa funkcja. Musisz mieć zaufanie do każdego systemu, aby go wdrożyć.

Czas pokaże jak szybko zbliżą się do siebie IT i OT, choć już dziś widać, że w obu obszarach istnieją podobne wyzwania i podobne strategie. Jest więc możliwe, że Unified

Endpoint Management (UEM) stanie się wspólnym, centralnym systemem do zarządzania szeroką gamą urządzeń różnych producentów, gwarantującym wysoki poziom bezpieczeństwa i automatyzacji.

Przed nami więc kolejny etap ewolucji UEM.